какую службу облачного хранилища корпорация microsoft предлагает для резервных копий

Архивация папок компьютера в OneDrive

Функция архивации папок компьютера автоматически архивирует содержимое папок рабочего стола, документов и рисунков на вашем компьютере с Windows с облачным хранилищем OneDrive. Благодаря этому ваши файлы и папки остаются защищены и доступны с любого устройства.

Резервное копирование без проблем

Воспользуйтесь удобными функциями резервного копирования своих файлов в облако. Настройте архивацию папок компьютера, чтобы обеспечить автоматическое резервное копирование и синхронизацию всех файлов с рабочего стола и из папок с документами и фотографиями с хранилищем OneDrive.

Доступ к файлам с компьютера без компьютера

Резервные копии ваших папок с компьютера доступны вам в Интернете и в мобильном приложении OneDrive, где вы можете просматривать и редактировать свои файлы даже в пути.

Отмена изменений благодаря журналу версий

Вы можете легко просматривать и восстанавливать предыдущие версии своих файлов в хранилище OneDrive за 30-дневный период.

Защита файлов от программ-шантажистов

В рамках подписки на Microsoft 365 система защиты OneDrive автоматически выявляет атаки программ-шантажистов и помогает вам восстановить ваши файлы в течение 30 дней после атаки.

Получите максимум от OneDrive благодаря Microsoft 365

Переходите на Microsoft 365 и получите 1 ТБ свободного места OneDrive, свежие версии приложений Office и неограниченный доступ к таким функциям, как Личное хранилище, защита от программ-шантажистов и восстановление файлов.

Резервное копирование в Azure с помощью Commvault

Эта статья поможет интегрировать инфраструктуру Commvault в хранилище BLOB-объектов Azure. Статья содержит предварительные требования, рекомендации, реализацию и руководство по эксплуатации. В этой статье рассматривается использование Azure в качестве автономного целевого объекта резервного копирования и сайта восстановления в случае аварии, что препятствует нормальной работе в рамках основного сайта.

Commvault предлагает решение с более коротким целевым временем восстановления (RTO) Commvault Live Sync. Данное решение позволяет использовать резервную виртуальную машину, которая помогает быстро выполнить восстановление в случае аварии в рабочей среде Azure. Эти возможности выходят за рамки рассмотрения данного документа.

Эталонная архитектура

На следующей схеме представлена эталонная архитектура для развернутой службы из локальной среды в Azure и в среде Azure.

Существующую развернутую службу Commvault можно легко интегрировать с Azure, добавив учетную запись хранения Azure или несколько учетных записей в качестве целевого расположения облачного хранилища. Commvault также позволяет восстанавливать резервные копии из локальной среды в Azure, предоставляя объект для восстановления по запросу в Azure.

Матрица взаимодействия Commvault

| Рабочая нагрузка | GPv2 и хранилище BLOB-объектов | Поддержка холодных уровней | Поддержка архивного уровня | Поддержка семейства устройств Data Box |

|---|---|---|---|---|

| Локальные виртуальные машины и данные | v11.5 | v11.5 | v11.10 | v11.10 |

| Виртуальные машины Azure | v11.5 | v11.5 | v11.5 | Недоступно |

| Большой двоичный объект Azure | v11.6 | v11.6 | v11.6 | Недоступно |

| Файлы Azure | v11.6 | v11.6 | v11.6 | Недоступно |

Перед началом

Предварительное планирование поможет настроить Azure в качестве внешнего целевого объекта для резервного копирования и восстановления.

Начало работы с Azure

Корпорация Майкрософт предлагает платформу, которая поможет начать работу с Azure. Cloud Adoption Framework (CAF) — это подробный подход к корпоративному цифровому преобразованию и комплексное руководство по планированию внедрения облачных технологий в рабочей среде. CAF содержит пошаговое руководство по настройке Azure, которое поможет вам быстро и безопасно приступить к работе. Интерактивную версию можно найти на портале Azure. Руководство содержит примеры архитектур, конкретные рекомендации по развертыванию приложений и бесплатные учебные материалы, которые позволят начать работу с Azure.

Характеристики сети между вашими объектами и Azure

При использовании облачных ресурсов для запуска рабочей среды, тестирования и разработки, а также в качестве целевого объекта резервного копирования и объекта восстановления важно учитывать пропускную способность, требуемую для начальной загрузки резервных копий и текущих повседневных соединений.

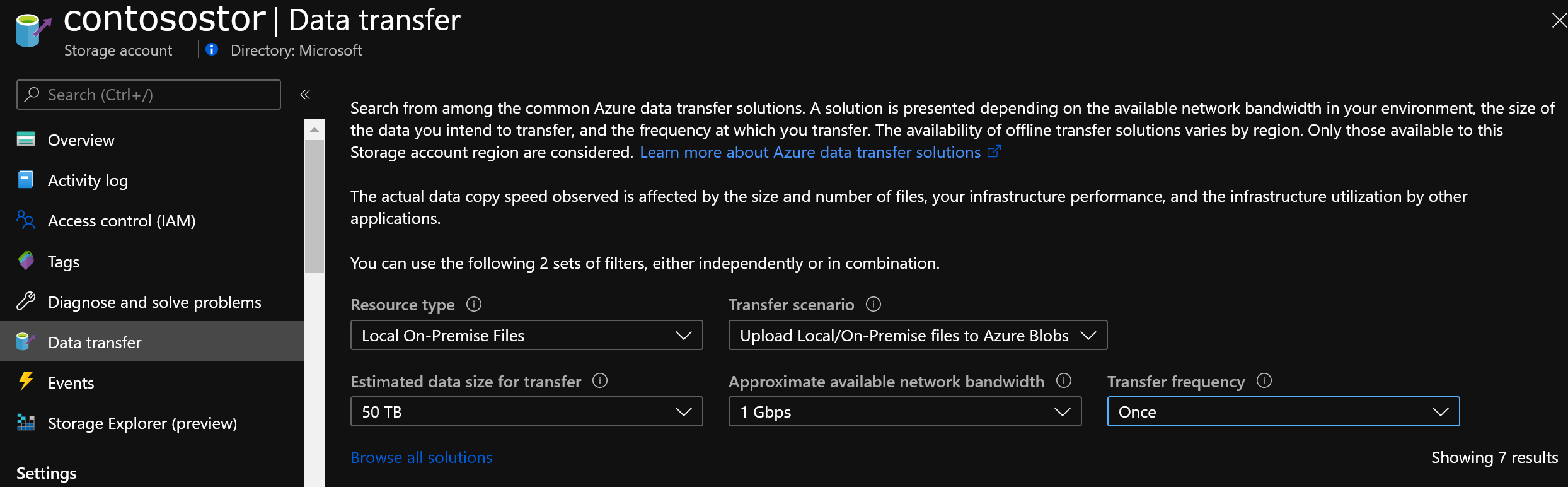

Azure Data Box предоставляет способ начальной загрузки резервных копий в Azure, не требующий увеличения пропускной способности. Это оправдано, если предполагается, что базовая пересылка займет больше времени, чем допустимо. Средство оценки передачи данных можно использовать при создании учетной записи хранения, чтобы оценить время, необходимое для пересылки первой резервной копии.

Помните, что потребуется достаточная пропускная способность сети, чтобы ежедневная передача данных в рамках необходимого окна передачи (окно резервного копирования) не оказывала негативного влияния на рабочие приложения. В этом разделе описаны средства и методы, предусмотренные для оценки потребностей сети.

Определение необходимой пропускной способности

Чтобы определить требуемую пропускную способность, используйте следующие ресурсы.

Определение неиспользованной пропускной способности Интернета

Важно иметь представление о том, какая неиспользуемая часть пропускной способности (или запас ресурсов) доступна для ежедневного использования. Это помогает оценить, отвечает ли ситуация следующим требованиям:

Используйте следующие методы, чтобы выявить запас пропускной способности, который можно будет использовать для пересылки резервных копий в Azure.

Выбор подходящего варианта хранилища данных

При использовании Azure в качестве целевого объекта резервного копирования будет использоваться хранилище BLOB-объектов Azure. Хранилище BLOB-объектов Azure — это решение корпорации Майкрософт для хранения объектов. Хранилище BLOB-объектов оптимизировано для хранения огромных объемов неструктурированных данных, которые не соответствуют определенной модели или определению данных. Кроме того, служба хранилища Azure является устойчивой, высокодоступной, безопасной и масштабируемой. Можно выбрать хранилище, подходящее для вашей рабочей нагрузки, чтобы обеспечить уровень устойчивости, соответствующий вашим внутренним соглашениям об уровне обслуживания. Хранилище BLOB-объектов — это служба с оплатой за использование. Платеж выставляется ежемесячно за объем хранящихся данных, доступ к этим данным и, в случае с уровнями «холодный» и «архивный», за минимально необходимый период хранения. Параметры устойчивости и количества уровней, применимые к резервным данным, приведены в следующих таблицах.

Варианты устойчивости хранилища BLOB-объектов

| Локальная избыточность | Избыточность между зонами | Геоизбыточность | Геоизбыточность между зонами | |

|---|---|---|---|---|

| Действующее количество копий | 3 | 3 | 6 | 6 |

| Количество зон доступности | 1 | 3 | 2 | 4 |

| Количество регионов | 1 | 1 | 2 | 2 |

| Переход на дополнительный регион вручную | Недоступно | Н/Д | Да | Да |

Уровни хранилища BLOB-объектов:

| горячий уровень доступа | холодный уровень доступа | Архивный уровень доступа | |

|---|---|---|---|

| Доступность | 99,9 % | 99 % | Автономная миграция |

| Плата за использование | Выше стоимость хранения, ниже расходы на доступ и транзакции | Ниже стоимость хранения, выше расходы на доступ и транзакции | Ниже стоимость хранения, очень высокие расходы на доступ и транзакции |

| Минимально необходимый срок хранения данных | Недоступно | 30 дней | 180 дней |

| Задержка (время до первого байта) | Миллисекунды | Миллисекунды | Часы |

Пример стоимости резервного копирования в Azure

Принцип оплаты за использование может показаться сложным для клиентов, незнакомых с облаком. Хотя оплачивается только используемая емкость, при этом также оплачиваются и транзакции (чтение и/или запись) и исходящий трафик данных, считываемых обратно в локальную среду, когда используется безлимитный тарифный план маршрутизации Express Route или прямой локальный план Azure Express Route, в который включен исходящий трафик от Azure. Для оценки различных вариантов можно использовать калькулятор цен Azure. Можно при анализе опираться на список цен или на цены зарезервированной емкости службы хранилища Microsoft Azure, что может дать экономию до 38 %. Ниже приведен пример ежемесячных затрат на резервное копирование в Azure. Это только пример. Конкретные расценки могут отличаться по причине действий, которые не освещены здесь.

| Коэффициент стоимости | Стоимость за месяц |

|---|---|

| 100 ТБ данных резервного копирования в хранилище холодного уровня доступа | 1556,48 долл. США |

| 2 ТБ новых данных, записываемых ежедневно в течение 30 дней | 39 долл. США по транзакциям |

| Расчетная ежемесячная сумма | 1595,48 долл. США |

| ——— | ——— |

| Однократное восстановление 5 ТБ на локальный ресурс через общедоступный Интернет | 491,26 долл. США |

Эта оценка стоимости была создана в калькуляторе цен Azure с использованием расценок для восточной части США на основе оплаты по мере использования и из расчета размера блока Commvault по умолчанию, составляющего 32 Мб и создающего 65 536 запросов PUT (транзакций записи) ежедневно. Этот пример нельзя применять к конкретным требованиям.

Рекомендации по реализации

В этом разделе содержится краткое руководство по добавлению службы хранилища Azure в локальное развертывание Commvault. Подробные инструкции и рекомендации по планированию см. в руководстве по архитектуре Commvault в общедоступном облаке для Microsoft Azure.

Откройте портал Azure и выполните поиск учетных записей хранения. Можно также щелкнуть по значку учетных записей хранения по умолчанию.

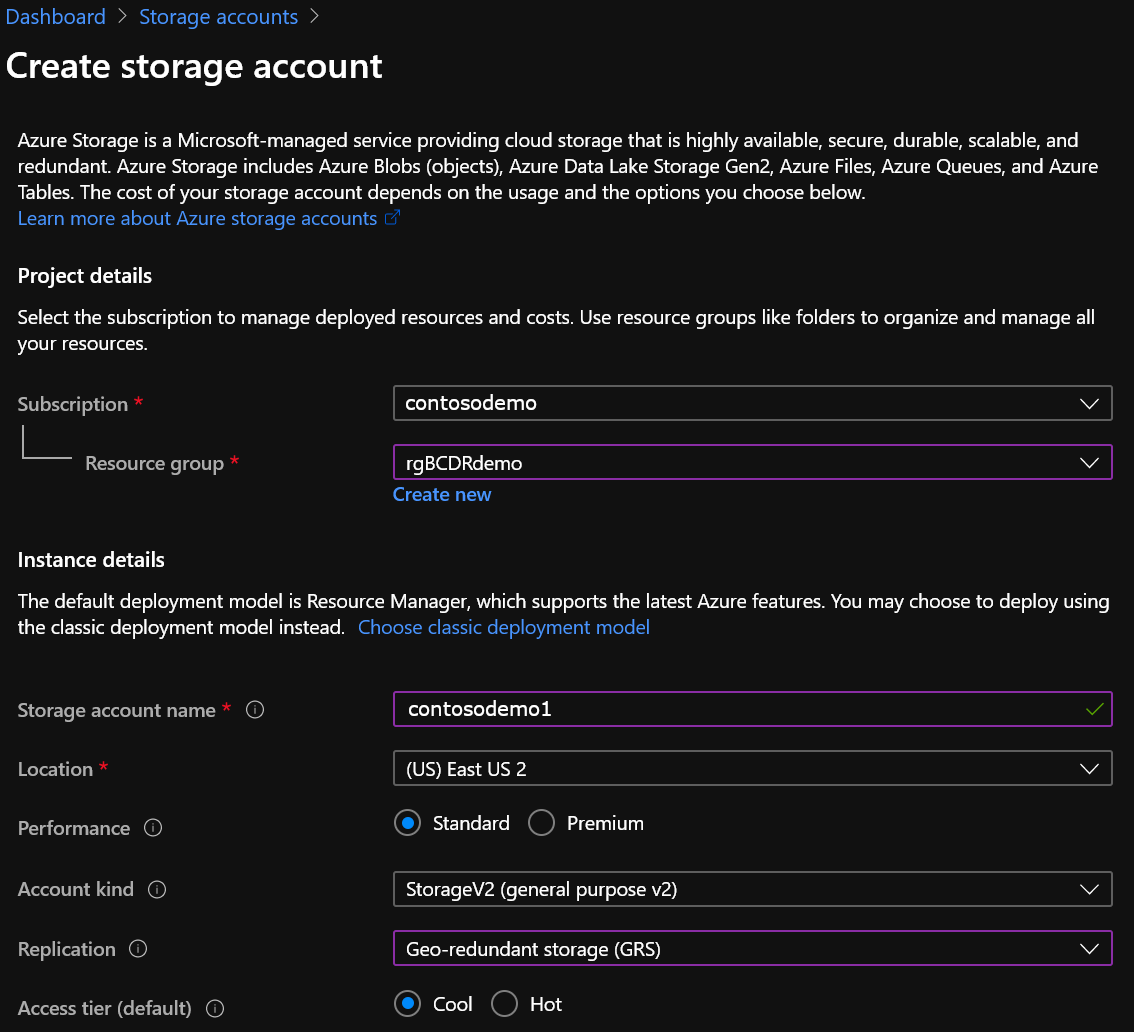

Щелкните Создать, чтобы добавить учетную запись. Выберите или создайте группу ресурсов, укажите уникальное имя, выберите регион, выберите Стандартная производительность, всегда оставляйте тип учетной записи в виде Хранилище v2, выберите уровень репликации, соответствующий соглашениям об уровне обслуживания, и уровень по умолчанию, который будет использоваться ПО для резервного копирования. Учетная запись хранения Azure обеспечивает доступность горячих, холодных и архивных уровней доступа в рамках одной учетной записи, а политики Commvault позволяют использовать несколько уровней для эффективного управления жизненным циклом данных.

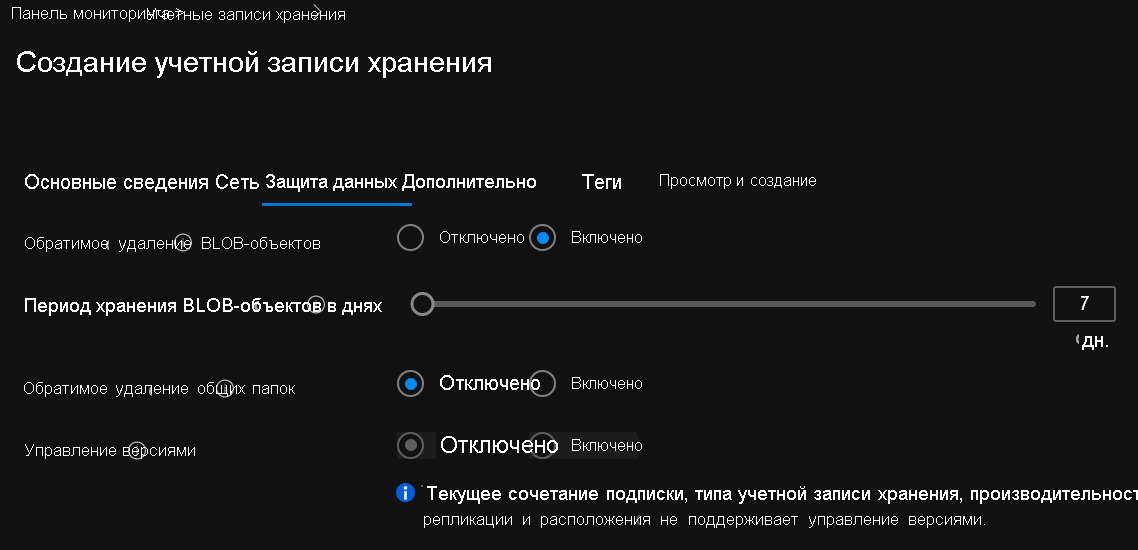

Для начала примите параметры сети по умолчанию и перейдите к разделу Защита данных. Здесь можно включить обратимое удаление, которое позволяет восстанавливать случайно удаленный файл резервной копии в течение определенного срока хранения, что обеспечивает защиту от случайного или злонамеренного удаления.

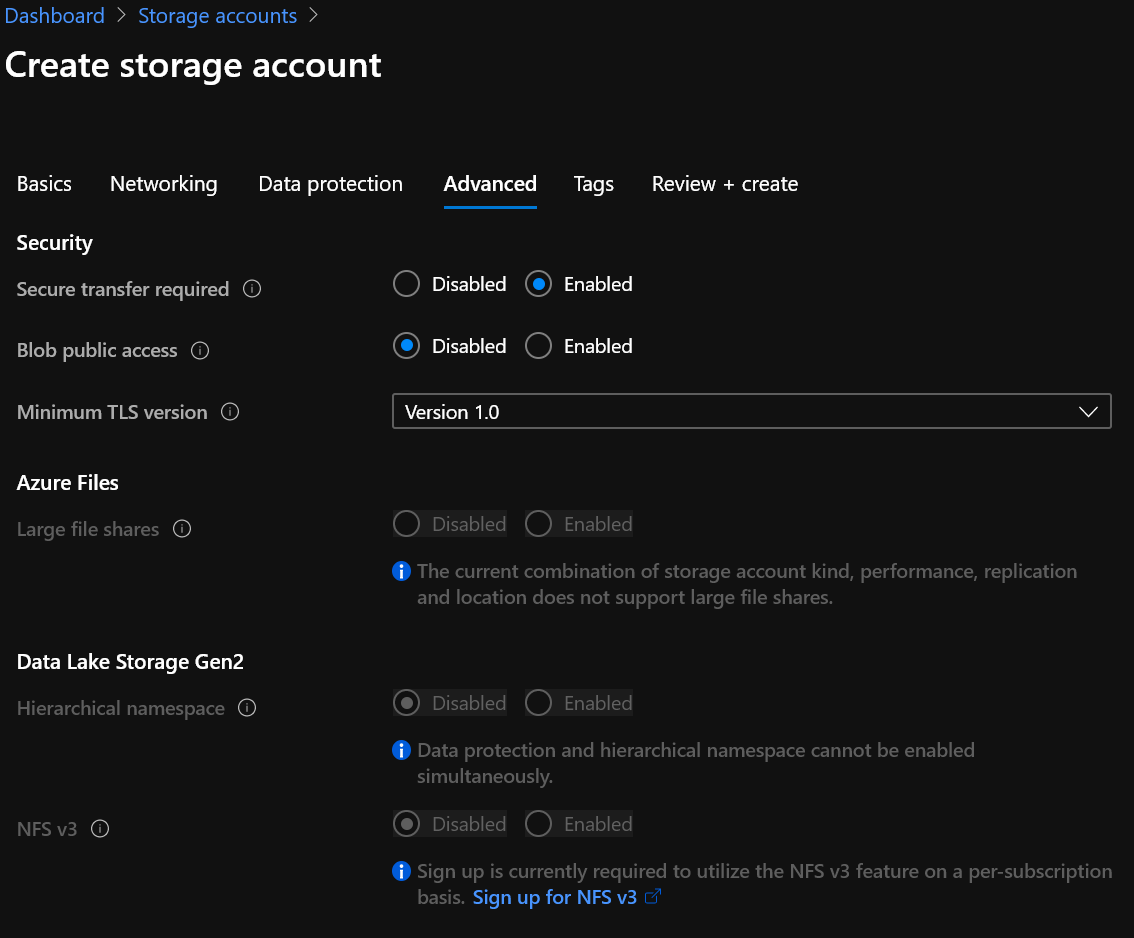

Перейдите на вкладку Расширенные настройки. Рекомендуем использовать параметры по умолчанию для резервного копирования в вариантах использования Azure.

Добавьте теги для организации, если таковые используются, и создайте учетную запись.

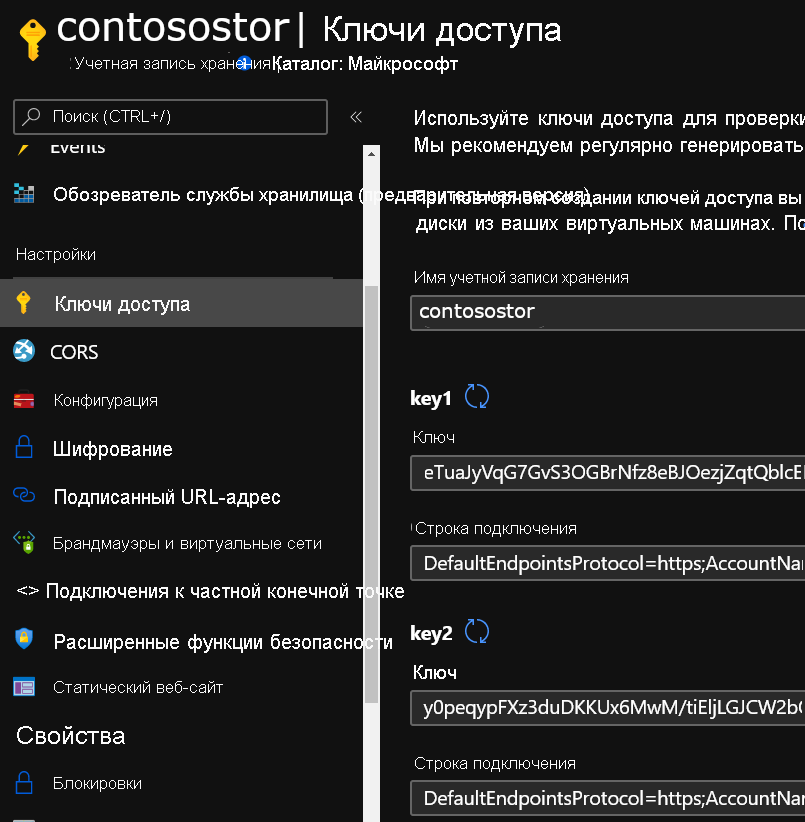

Прежде чем добавлять учетную запись в среду Commvault, необходимо выполнить всего лишь два быстрых действия. Перейдите к учетной записи, созданной на портале Microsoft Azure, и выберите Контейнеры в меню Служба BLOB-объектов. Добавьте контейнер и выберите понятное имя. Затем перейдите к элементу Ключи доступа в разделе Параметры и скопируйте Имя учетной записи хранения и один из двух ключей доступа. При выполнении дальнейших действий потребуется имя контейнера, имя учетной записи и ключ доступа.

(Необязательно.) Можно добавить дополнительные уровни безопасности в данную развернутую службу.

Настройте доступ на основе ролей, чтобы ограничить число пользователей, которые могут вносить изменения в учетную запись хранения. Дополнительные сведения см. в статье Встроенные роли для операций управления.

Ограничьте доступ к учетной записи для определенных сегментов сети с помощью параметров брандмауэра хранилища, чтобы предотвратить попытки доступа к корпоративной сети извне.

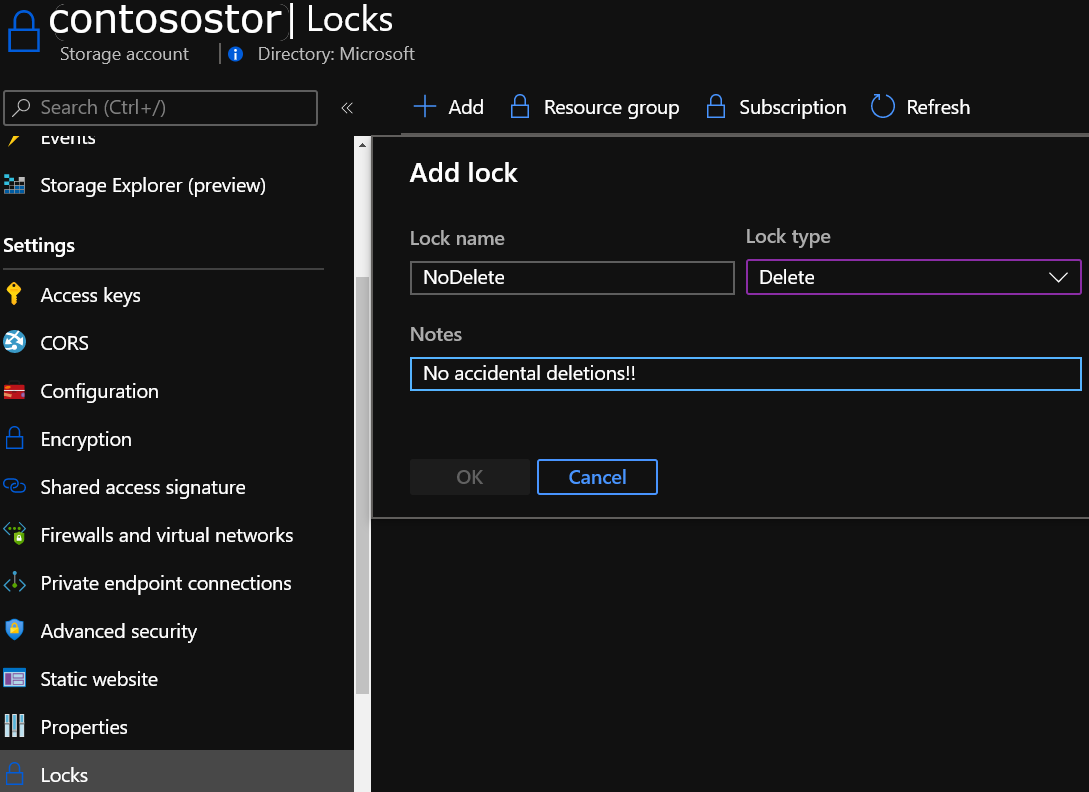

Установите блокировку удаления учетной записи, чтобы предотвратить случайное удаление учетной записи хранения.

(Необязательно) Если вы планируете использовать Azure в качестве сайта восстановления или Commvault для переноса серверов и приложений в Azure, рекомендуется развернуть в Azure прокси-сервер VSA. Подробные указания представлены здесь.

Операционное руководство

Оповещения от Azure и мониторинг производительности

Рекомендуется вести мониторинг как ресурсов Azure, так и возможности Commvault использовать их, как и в случае с любым целевым расположением хранилища, которое используется для хранения резервных копий. Средства мониторинга Azure Monitor и центра команд Commvault помогут сохранить работоспособность вашей среды.

Портал Azure

Azure предоставляет надежное решение для мониторинга — Azure Monitor. Можно настроить Azure Monitor для отслеживания емкости службы хранилища Microsoft Azure, транзакций, доступности, проверки подлинности и многого другого. Полный справочник собираемых метрик представлен здесь. Некоторые полезные метрики, которые стоит отслеживать: BlobCapacity позволяет убедиться, что не превышена предельная емкость учетной записи хранения; Ingress и Egress — отслеживание объема данных, записываемых в учетную запись хранения Azure и считываемых из нее; SuccessE2ELatency — отслеживание времени обмена при передаче и приеме запросов в службу хранилища Azure и MediaAgent и обратно.

Можно также создавать оповещения журнала для отслеживания работоспособности службы хранилища Microsoft Azure и в любой момент просматривать сведения на панели мониторинга состояния Azure.

Центр команд Commvault

Как открыть обращение в службу поддержки

Если нужна помощь по резервному копированию в решение Azure, нужно открыть обращение как по Commvault, так и по Azure. Это дает организациям службы поддержки возможность совместной работы в случае необходимости.

Открытие обращения в отношении Commvault

На сайте поддержки клиентов Commvault войдите в систему и откройте обращение.

Ознакомиться с доступными вариантами обращения в службу поддержки можно на странице Варианты поддержки Commvault.

Вы также можете открыть обращение или обратиться в службу поддержки Commvault по электронной почте:

Открытие обращения в отношении Azure

При открытии обращения укажите, какая помощь требуется: по службе хранилища Azure или по Сети Azure. Не указывайте Azure Backup. Azure Backup — это имя службы Azure, поэтому ваше обращение будет направлено не тем специалистам.

Ссылки на соответствующую документацию по Commvault

Дополнительные сведения см. в следующей документации Commvault:

Предложения в Marketplace

Компания Commvault упростила развертывание своего решения в Azure для защиты виртуальных машин Azure, а также многих других служб Azure. Дополнительные сведения см. в следующих ресурсах.

Дальнейшие действия

Дополнительные сведения о специализированных сценариях использования см. в этих дополнительных ресурсах Commvault.

Настройка резервного копирования информации в облако Microsoft Azure Backup

Настоящая статья содержит инструкцию по настройке резервного копирования информации в облако Microsoft Azure Backup, зашифрованной при помощи КриптоПро EFS, и доступа к этой информации по USB-токенам и смарт-картам, например, JaCarta производства компании «Аладдин Р.Д.».

ПО «КриптоПро EFS» предназначенo для обеспечения защиты конфиденциальной информации при её хранении на ПЭВМ. Также ПО «КриптоПро EFS» предназначено для использования совместно с СКЗИ «КриптоПро CSP» версия 3.0 (ЖТЯИ.00015-01 30 01) и «КриптоПро CSP» версия 3.6 (ЖТЯИ.00050-01 30 01) в операционных системах Microsoft Windows XP/2003/Vista/2008/W7/2008 R2.

USB-токены и смарт-карты JaCarta предназначены для строгой аутентификации, электронной подписи и безопасного хранения ключей и цифровых сертификатов.

В целом сутью реализации двухфакторной аутентификации в Microsoft Cloud является повышение доверия к облачному провайдеру Microsoft и общего уровня безопасности путём обеспечения единого входа и внедрения усиленной двухфакторной аутентификации на ВСЕ облачные сервисы и локальные ресурсы с помощью внешних устройств – смарт-карт (или USB-токенов).

Описание демо-инфраструктуры

В организации EFS находятся три сервера на основе ОС Windows Server 2012 R2:

Необходимо обеспечить защищённость данных путём их шифрования и осуществления резервного копирования в геораспределённое облачное хранилище Microsoft Azure. Доступ к данным осуществляется по закрытому ключу, который безопасно хранится на USB-токене или смарт-карте.

Установка необходимого ПО

Установка КриптоПро CSP

ПО КриптоПРО CSP в настоящем примере необходимо установить на:

Установка Единый Клиент JaCarta

На все ПК и серверы, где планируется использование смарт-карт, установите ПО Единый Клиент JaCarta.

Установку производите с параметрами по умолчанию.

Установка КриптоПро EFS

На ПК пользователей и сервер удалённых рабочих столов установите ПО КриптоПро EFS (версия не ниже 1.0.1318).

Установку производите с параметрами по умолчанию.

Установку следует производить только после установки КриптоПро CSP.

Подготовка учётных записей и групп

В настоящем примере используются 3 учётные записи и 2 группы. Для демонстрации понадобятся следующие учётные записи.

Настройка Центра сертификации

Установка роли Центра сертификации

В настоящем примере используется упрощённая установка Центра сертификации (далее ЦС) с использованием только корневого ЦС.

С помощью мастера добавления ролей и компонентов выберите для установки роль Службы сертификатов Active Directory.

При выборе службы ролей необходимо выбрать Центр сертификации.

Настройка службы ЦС

После завершения установки службы сертификатов необходимо её настроить.

Из Диспетчера серверов вызовите диалог настройки службы.

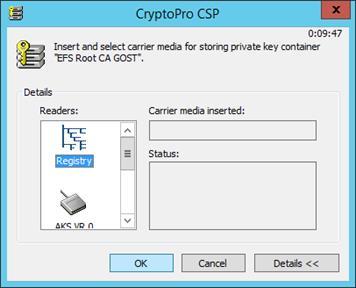

После ввода произвольной последовательности для генерации ключа отобразится диалог ввода PIN-кода. Задайте PIN-код для контейнера ЗК.

Экспорт сертификата ЦС

Выполните экспорт сертификата ЦС в файл, доступный для контроллера домена. Для этого воспользуйтесь оснасткой Сертификаты (локальный компьютер).

Задайте произвольное имя сертификата, например efs_root_ca.cer.

Настройка шаблонов сертификатов

Публикация шаблонов

Инициализация и выпуск ключей

Процедура инициализации ключей

Необходимо инициализировать три ключа для пользователей: DCAdmin, efsRA, K.Sobchak.

Выпуск сертификата Агента регистрации

В качестве агента регистрации, в настоящем примере, используется учётная запись DCADmin.

Войдите пользователем DCAdmin на CA.EFS.LOCAL и из оснастки Сертификаты –> текущий пользователь запросите сертификат ГОСТ Агент регистрации.

В качестве контейнера используйте смарт-карту (для DCADmin).

После выпуска сертификата агента регистрации появляется возможность выпускать сертификаты для других пользователей от имени DCADmin.

Выпуск сертификата Агента восстановления EFS

Из-под пользователя DCAdmin при помощи оснастки Сертификаты → текущий пользователь выполните запрос сертификата ГОСТ Агент восстановления EFS для пользователя efsRA.

Выпуск сертификата производите на смарт-карту, предназначенную для efsRA.

Этот сертификат экспортируйте в файл.

Аналогично произвести выпуск сертификата ГОСТ Вход со смарт-картой.

Выпуск сертификата Пользователя

Выполняется аналогично предыдущему, только необходимо использовать шаблоны ГОСТ Базовое шифрование и ГОСТ Вход со смарт-картой.

Настройка групповых политик

Настройка Агента восстановления

Добавление сертификата ЦС в хранилище доверенных сертификатов

Необходимо добавить сертификат ЦС в список доверенных Центров сертификации.

Для этого создайте политику Trusted Certificates и в секции Конфигурация компьютера → Политики → Конфигурация Windows → Параметры безопасности → Политика открытого ключа → Доверенные корневые Центры сертификации → Импорт. Выберите сертификат efr_root_ca.cer.

Настройка сервера RDS

Выпустите служебный, самоподписанный сертификат при помощи утилиты Консоли управления КриптоПРО EFS.

Мои сертификаты → Все задачи → Создать самоподписанный сертификат.

Далее выполните экспорт сертификата из оснастки Сертификаты — текущий пользователь в двух форматах: с экспортом закрытого ключа (.pfx) и без экспорта закрытого ключа (.cer).

PIN-код при импорте оставьте пустым.

Шифрование файлов

Теперь можно проверить шифрование файлов на RDS.EFS.LOCAL. Для этого подключитесь при помощи смарт-карты к серверу RDS.

В каталоге Документы создайте файл и зашифруйте его, выставив в свойствах файла Другие → Шифровать содержимое для защиты данных.

Нажмите кнопку Подробно, если всё прошло без ошибок, отобразится следующее окно.

Настройка резервного копирования в облако Azure

Регистрация хранилища Azure

Для запуска резервного копирования необходимо зарегистрировать новое хранилище в Azure.

Для этого перейдите по ссылке http://manage.windowszure.com. Далее войдите под учётной записью Microsoft в пункт меню Recovery Services. Перейдите к пункту NEW → Recovery Services → Backup Vault → Quick Create.

Задайте имя хранилища, например, efs-gost. И выберите регион хранения данных, например, North Europe.

После создания хранилища скачайте файл учётных данных и клиент Azure Backup по предоставленным ссылкам.

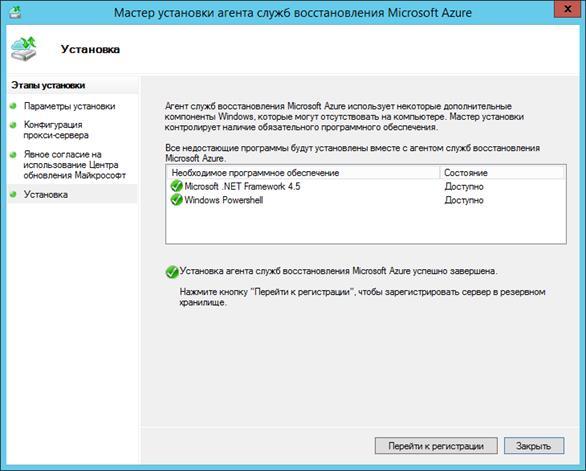

Установка Azure Backup Agent

Установите скачанный Azure Backup Agent с настройками по умолчанию. В ходе установки, при необходимости, будут установлены отсутствующие компоненты (.Net Framework, Powershell).

По завершении установки нажмите кнопку Перейти к регистрации.

Отобразится следующее окно, выберите файл учётных данных, скачанный ранее.

Придумайте парольную фразу и укажите путь к файлу её восстановления.

Настройка расписания резервирования

По завершении регистрации откроется окно Служба архивации Microsoft Azure. Создайте в нём расписание архивации.

В выборе элементов для архивации укажите папку с профилями пользователей.

Остальные настройки оставьте по умолчанию.

Для проверки настроек нажмите Выполнить мгновенную архивацию.

Восстановление данных

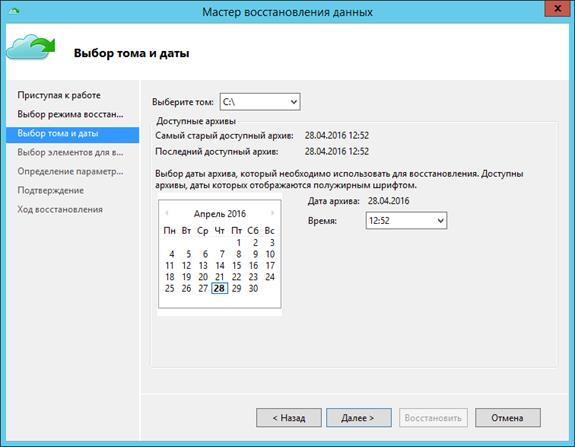

Восстановление из резервной копии выполняется аналогично.

Вызовите диалог восстановления данных, нажав кнопку Восстановить данные.

Выберите пункт Этот сервер → Обзор файлов → Выбрать том и дату и время образа.

Далее выберите файлы для восстановления.

Выберите местоположение для восстанавливаемых файлов.