Что видит провайдер при использовании tor

Видит ли провайдер Tor?

Поэтому на деле записывается только главная инфа, это к каким IP-адресам обращался абонент, то есть его комп. В сеть сейчас лезут все, ну я не в плане пользователей, а в том плане что и сама виндовс лезет и многие программы, поэтому в итоге, даже список IP-адресов будет огромным, но все таки его можно записать, места хватит. Ну вот и программа Tor, это тоже как бы одна из тех программ, которая лезет в интернет. И провайдером будет записан IP-адрес сервера, к которому подключался Tor. Понимаете?

Списки серверов Tor в принципе есть в свободном доступе. То есть если нужно, провайдер спокойно определит, что IP-адрес сервера принадлежит к сети Tor, как это определяют и некоторые сайты, ну те которые выдают инфу об IP-адресе. Какой выход? Чтобы провайдер никак не вычислил Tor, во-первых нужно настроить ретрансляторы, во-вторых можно указать в конфигурационном файле, чтобы например сервера менялись например каждые три минуты. Всю эту инфу можно найти в интернетах, просто честно говоря я уже подзабыл..

Также можно исключить некоторые страны, чтобы они не были в роли выходных узлов. Дело в том, что выходные узлы могут сканироваться на наличие какой-то нужной инфы. Такие узлы, а вернее это называются ноды, так вот, такие ноды создают специально для того, чтобы например перехватить логин и пароль от какой-то почты или другую ценную инфу.

Идеально всего использовать Tor Browser (torproject.org/projects/torbrowser.html), в нем уже все хорошо реализовано, чтобы не возится с настройками: можно удобно выбрать тип ретранслятора, если нужно можете указать дополнительный прокси, через который будет ходить Tor. При этом всем, вы можете запустить браузер, но использовать при этом порт Tor-а и в своих целях

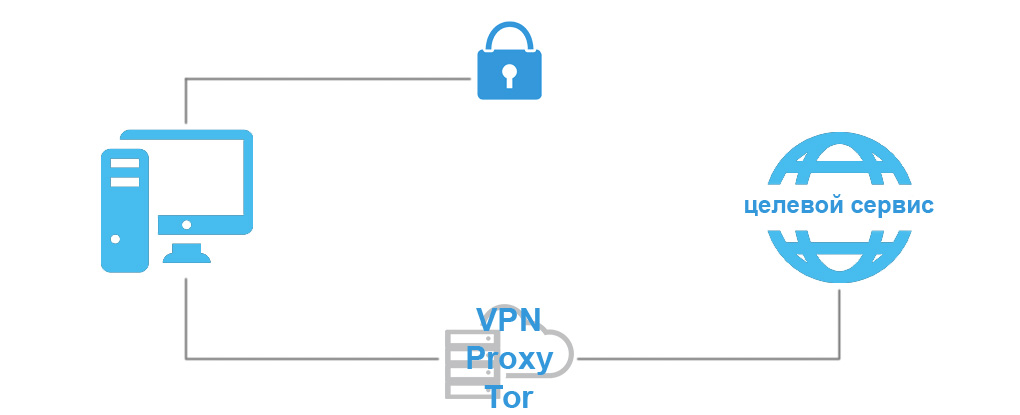

Вот вам картинка, это так бы сказать инфа в тему, тут наглядно показано как работает сеть Tor:

А вот как работает сеть VPN:

Надеюсь что на этих картинках все понятно

Помните, что у провайдера есть инфа в виде списке IP-адресов, к которым коннектился ваш комп. Возможно, что есть также список просмотренных ссылок, ибо это также такая инфа, которая даже в огромных обьемах много места на диске не занимает.

Ну, я думаю что вы понимаете, что это все относится и к VPN-сети, адрес VPN-сервера провайдеру также виден. Но то что вы делаете внутри VPN-сети или внутри сети Tor, то это не видно провайдеру, и чтобы узнать это, то нужно немного потрудиться, никто просто так это делать не будет. Вообще, чтобы узнать что вы делаете в сети Tor или VPN, то нужны очень веские причины, ибо это сложно и нужно много времени.

Ну что ребята, вроде бы я ответил на вопрос, видит ли провайдер Tor? Как вы уже поняли, то видит. Но что вы делаете в нем, то этого он не видит. Но учтите, что сам факт того, что вы используете сервера Tor часто или долго может вызвать у провайдера подозрения, ну это редко конечно и все таки паранойя, но все же… Что делать в таких случаях, я уже написал выше

На этом все ребята, надеюсь все было понятно и инфа была полезной, удачи вам и чтобы все у вас было хорошо

Что знает провайдер о своих пользователях

Многим не нравится, когда “стоят над душой” и никто не безразличен к чувству некой скрытой слежки. В связи с тем, что провайдер является поставщиком услуг Интернет связи, значительное число пользователей интересуются, что вообще видит провайдер у своих абонентов. И в этой статье мы разберём самые популярные вопросы.

Видит ли провайдер посещаемые сайты

Да, но только не в том виде, в котором это представляют себе пытливые умы. Нет какого-то человека, который наблюдает, что вы делаете на том или ином сайте. Провайдер видит посещаемые сайты в образе URL и IP-адресов. Здесь ни в коем случае не подразумевается целенаправленный шпионаж, а хранение данных за определённый период времени, что компании по оказанию услуг связи обязаны делать на законодательном уровне.

Тем не менее, если сайт который вы посещаете не имеет SSL сертификата (не защищённое соединение по HTTP), то все действия на этом сайте очень прозрачны, и не только для провайдера. О сайтах с шифрованием по HTTPS известен только сам факт пребывания на нём.

В общем, провайдеры знают на какие сайты заходят их абоненты, но только адреса и в рамках закона (не забывайте про нашумевший “пакет Яровой”, благодаря которому может писаться dump трафика целиком, то есть все его изменения). Для нужд защиты от DDoS может фиксироваться статистика по числу соединений и объемам трафика (как с IP-адреса, так и на IP-адрес). Обычно собирается NetFlow: IP, порты, объём.

А что насчёт запросов в поиске

На вопрос, видят ли провайдеры ваши поисковые запросы, можем однозначно ответить, что не видят. Все значимые поисковики используют HTTPS — это раз. И для провайдеров в принципе нет в этом никакой практической необходимости — это два (если конечно не обяжут на законодательном уровне).

Конкретно мы в своей работе можем оценивать и измерять совокупные объемы трафика в сторону поисковиков (это важно для надежной и бесперебойной работы сервиса), но информации о том, что именно ищут наши абоненты, не получаем. Эта доступно только самим поисковым системам.

Браузер Tor и VPN: что видит провайдер

При использовании VPN, провайдер видит лишь факт подключения к VPN-серверу, время осуществления соединения и объёмы переданных данных. То же самое касается браузера Tor — шифрованный трафик и постоянная смена IP-адресов.

Отследить такие соединения в теории, конечно, можно, но спешим вас заверить, что интернет-провайдерам это точно не интересно. Пользоваться VPN в принципе не запрещено, другое дело, если так вы открываете заблокированные Роскомнадзором сайты.

О использовании прокси

Если вы используете прокси, провайдер видит соединение с неким сервером. И не углубляясь в подробности, не ясно обычный это сервер или прокси-сервер.

Со своей стороны, мы не используем прокси в сети. У нас честный белый адрес и прямой роутинг без затей и NAT. Работе других сервисов мы не препятствуем, если их адреса не в чёрном списке Роскомнадзора.

Скрыт ли трафик в режиме инкогнито

Нет. В режиме инкогнито в браузере не сохраняются cookie, история посещений и другие данные с сайтов. Информация же о ваших действиях будет известна провайдерам в том же объёме, что и и при обычном посещении.

Знает ли провайдер MAC-адреса устройств

Да. И это нужно, чтобы у ваших устройств была возможность подключиться к Интернету. Привязка оборудования через MAC-адреса необходимость протокола Ethernet (подробнее о данной технологии и подключении абонентов).

В частности, мы в своей работе используем MAC-адреса для автоматической выдачи настроек, нужд биллинга и контроля за безопасной работой сети. В случае смены устройства (как правило, роутера) необходимо позвонить в поддержку и попросить поменять этот адрес в биллинге. Время настройки примерно 5-10 минут.

Что известно провайдеру о скачиваемой вами информации

Если очень захочется, то у интернет-провайдеров есть возможность посмотреть статистику по соединениям:

Уверяем, что имена файлов и содержимое не интересует ни одного провайдера, это ответственность пользователей. И конечно, тут тоже действуют принципы шифрования. Если сайт использует HTTPS, доступна только статистика по объёму переданных данных, и только за небольшой промежуток времени. Поэтому, безопасность передачи содержимого зависит от сервиса.

Знает ли провайдер, какие видео вы смотрите в Youtube

Конечно нет. Это запрещено статьёй номер 63 Федерального закона “О связи” (операторы и провайдеры его уж точно соблюдают). Плюс ко всему, Youtube — сервис компании Google, а они тщательно следят, что бы никто не вмешивался в их работу.

Лично мы измеряем только совокупный объём трафика в сторону сервисов Google от всех абонентов сразу, поскольку это один из крупнейший источников трафика в сети, а качество работы Youtube имеет важное значение для комфорта пользователей.

Стоит ли о чём-то беспокоиться

Резюмируя всё вышесказанное, отметим, что под словами “видит/знает провайдер” подразумевается не осведомлённость какого-то конкретного человека о вашей личной жизни, а обработка, классификация машиной трафика от своих абонентов. Это делается для корректной работы сети и для выполнения некоторых обязательств перед государством.

Если конкретнее, мы используем систему DPI (Deep Packet Inspection) для выполнения требований РКН по блокировкам. Без данной технологии нам пришлось бы непрерывно вести тяжбы с регулятором.

Помимо блокировок система DPI — это:

Анонимность в сети. Что о нас известно провайдеру и как противодействовать слежке?

Так сложилось на сегодняшний день, что граждане большинства стран находятся под наблюдением спецслужб. Россия не исключение. Власти объясняют необходимость тотальной слежки разгулом терроризма. Любой российский провайдер, который предоставляет услуги по выходу в глобальную паутину, в автоматическом режиме прослушивает всех клиентов и может анализировать их трафик. Эти действия недавно были узаконены так называемым «пакетом законов Яровой».

Если вы пользуетесь Интернетом, то автоматически подпадаете под СОРМ (систему оперативно-розыскных мероприятий). Грубо говоря – это глобальная система фильтрации, направленная на выявление преступлений. У каждого провайдера есть оборудование и программное обеспечение для специальной фильтрации. То есть весь трафик клиента жестко контролируется.

Как происходит отслеживание действий клиента в сети?

Действия клиента отслеживаются разными способами. Основной из них – перехват DNS-трафика. Система доменных имен (DNS) преобразует интернет-адреса или имена компьютеров в IP-адреса и наоборот. То есть, если в браузере вводится буквенное имя сайта, то на DNS-сервер отправляется запрос о предоставлении его IP-адреса. После этого DNS-сервер предоставляет IP-адрес ресурса. Если DNS-сервер не может найти имя или IP-адрес один раз, он запрашивает другой DNS-сервер. Во всем мире существует множество таких серверов, которые связаны между собой и постоянно информируют друг друга об изменениях. Таким образом, DNS отвечает за доступ к веб-сайтам через интернет-адреса или IP адреса. Запросы к службе доменных имен передаются открыто и могут перехватываться. Таким образом, третья сторона может узнать, какие веб-ресурсы интересуют конкретного пользователя.

Действия любого пользователя заинтересованные лица могут отслеживать через технологию DPI. С помощью специального оборудования, установленного на границе подключения провайдера к глобальной сети, можно собирать статистику, а также углубленно проверять и анализировать сетевые пакеты в соответствии с их содержимым. С помощью этого мощного инструмента провайдер может составить модель поведения любого клиента.

Серфинг в сети и анонимность

Что же становится известно провайдеру при заходе его клиента на определенный сайт? Если пользователь выходит в сеть через протокол HTTP, то провайдер видит практически все: доменное имя или IP-адрес ресурса, что скачивалось с него. Автоматически записывается время посещения сайта, а также то, что делал клиент на сайте, и какие разделы посещал. При использовании HTTPS (защищенного шифрованием протокола) провайдер видит только доменное имя или IP-адрес. Содержимое сайта при таком соединении не раскрывается. Что делает на сайте клиент ему не известно. Таким образом, провайдер обрабатывает трафик «на лету». Затем эти накопленные данные распределяются по категориям. При этом ведется подробнейшая статистика. Она может храниться у провайдера годами.

Взаимодействие с торрент-трекерами

При взаимодействии с торрент-трекерами по протоколу НТТР также можно видеть, что скачивается клиентом (в том числе торрент-файл) и начало/конец загрузки файлов. Многие спрашивают, может ли провайдер сохранять все то, что скачивается с сети? Ответ на этот вопрос однозначен – нет. Сохранять все невозможно. Во-первых, это очень дорого. Во-вторых, для этого не хватит никаких носителей. Но на сегодняшний день есть технологии, с помощью которых данная проблема во многом решена, например, DPI.

Использование VPN

Провайдер может установить, что клиент использует VPN (виртуальную частную сеть, трафик в которой шифруется) по IP-адресу сервера, с которым идут соединения клиента. IP-адреса сайтов он видеть не может. Если клиент использует такую сеть, то провайдер не видит трафик, а видит только бесполезный набор букв, цифр и спецсимволов. Расшифровать зашифрованный трафик очень сложно. Но такие способы есть. Расшифровка может произойти, если VPN перестанет работать либо в ее программном коде будут допущены ошибки, которые приведут к расшифровке протокола и автоматическому созданию подробного лога соединения (в том числе посещенных пользователем сайтов). Предотвратить утечки поможет отдельно установленный в системе файервол.

Использование TOR и сетей I2P

У каждого провайдера есть технические возможности по обнаружению использования Tor. При выходе пользователя в сеть через Tor провайдер видит лишь зашифрованное соединение. Получение пакетов с разных нетипичных и быстро меняющихся IP-адресов (именно так работает Tor), а также специфическая последовательность байт легко отслеживается. Тем самым провайдер догадывается об использовании анонимного браузера. Однако провайдеру сложнее определять задействование Tor при работе со скрытыми ретрансляторами, список которых можно запросить по электронной почте у создателей проекта. Есть еще один важный момент. Ваш IP-адрес, автоматически назначенный в сети Tor, могут использовать другие пользователи, в том числе злоумышленники. В конечном счете это привлечет к пользователю внимание органов правопорядка.

Использование IP/SIP телефонии

Для того что бы звонить и принимать звонки с помощью SIP технологии Вам достаточно:

Найти подходящее SIP приложение, настроить и получить SIP аккаунт бесплатно можно по ссылке https://freezvon.ru/services/softphone если у Вас возникли вопросы по этому поводу, то команда поддержки поможет Вам пройти все шаги что бы быстро пользоваться услугами анонимной IP телефонии через Интернет. Одно из преимуществ IP-телефонии, это возможность настроить любой виртуальный номер телефона который не только будет принимать звонки но и отображаться (CallerID) у того, кому Вы позвоните.

Противодействие слежке провайдера

Как же вычислить слежку провайдера за пользователями? Можно ли по действиям провайдера определить слежку? На сегодняшний день обычному пользователю, не обладающему углубленными знаниями технологий, сделать это крайне сложно. Частично выяснить слежку можно, если провайдер использует атаку типа «человек посередине». Если слежка осуществляется в пассивном режиме, то вычислить это практически невозможно.

Противодействовать провайдеру успешно можно лишь обладая соответствующими знаниями. Во-первых, разделите вашу работу в сети на официальную и конфиденциальную. То есть на те сайты, которые, по вашему мнению, не нарушают приватность выходите открыто. Если вы считаете, что третья сторона, то есть ваш провайдер, лишняя при взаимодействии с веб-ресурсом, то следует использовать надежные способы обеспечения анонимности, например, выходить в Интернет только с установленной на ПК виртуальной машины, использовать платные VPN, Tor, использовать виртуальные мобильные номера и SIP телефонию, программы для шифрования сообщений электронной почты, почтовые сервисы с автоматическим шифрованием сообщений, а также end-to-end шифрование при работе с мессенджерами.

Что знает о тебе твой интернет провайдер?

Вообще с провайдерами не все так просто, они по закону должны прослушивать трафик пользователей — не нарушают ли они закон, что они там делают они конечно не смотрят, но записывают основные данные, люди их без причины не проверяют (то есть это все записывается в автоматическом режиме).

Если пользователь открывает определенный сайт, то видно ли это провайдеру?.

Да, в большинстве случаев видно именно доменное имя, редко — просто его IP-адрес. Также записывается время и, когда вы заходили на сайт. Содержимое сайтов также видно

А если я захожу на сайт по защищенному протоколу https?

Тогда провайдер видит только имя сайта или его ip-адрес и все, содержимое он не видит, так как это защищенное соединение https с шифрованием, поэтому и рекомендуется его использовать.

Как провайдер может просечь что я скачал фильм или программу через торрент?

Провайдер сохраняет все то что я качаю?

Нет, это просто физически невозможно, не хватило бы никаких жестких дисков. Обрабатывается Трафик на лету, сортируется и ведется статистика, вот как раз она то и складируется годами.

А если я использую vpn то провайдер ничего не видит?

Тут как раз штука такая, что при vpn таки да, провайдер видит кашу — то есть зашифрованные данные и анализировать их, а уж тем более расшифровать он не станет, ибо это почти нереально. Но вот узнать по ip серверам, что это vpn специально для шифрования трафика — он может. Это означает, что пользователю есть что скрывать, делайте выводы сами

Если я буду использовать программу openvpn, то через него будет работать все программы в том числе и обновление окна?

В теории да, и вообще так должно быть. Но на практике все зависит от настроек.

Может ли провайдер узнать реальный ip адрес определенного сайта, если я зашел на него через vpn?

То есть если vpn глюканул, провайдер увидит на каком сайте я сижу?

К сожалению да, при этом автоматически будет все записано.

Может ли обеспечить анонимность ТОР?

Может, но желательно его немного настроить на использование с IP-адресов кроме все СНГ, а также чтобы адреса менялись чаще, например каждые три минуты. Также для лучшего эффекта советую использовать ретрансляторы (мосты).

Что провайдер видит, когда я получаю пакеты постоянно с разных ip адресов?

У провайдеров есть система обнаружения использования ТОР, но, я не уверен работает ли эта система при наличии ретрансляторов. Факт использования ТОР также записывается и также говорит провайдеру о том, что этот пользователь может что-то скрывать.

Видит ли провайдер адрес сайта через Тор или vpn?

Нет, только ip-адрес vpn или выходной узел сети Tor.

Видно ли провайдеру полное имя адреса при использовании протокола https-протокола?

Нет, видно только адрес домена (то есть только site.com), время подключения и переданный обьем. Но эти данные не особо полезны для провайдера в плане инфы. Если использовать протокол http, то видно что передается все — и полный адрес и все что вы написали/отправили в сообщение по почте например, но опять же, вот к Gmail, что это не относится — там трафик шифруется.

То есть если я использую шифрование соединения, то я уже могу быть в списке подозреваемых?

Видит ли провайдер факт использования сети i2p?

Видит, но пока этот вид сети мало знакома провайдерам так, как например Тор, который из-за своей популярности привлекает все больше внимания со стороны спецслужб. Трафик в i2p провайдер видит как шифрованные подключения к разным по IP-адресам, что говорит о том, что клиент работает с Р2Р сетью.

Как узнать, нахожусь ли я под СОРМ?

Расшифровывается эта аббревиатура так — Система технических возможностей для оперативно-розыскных мероприятий. И если вы подключены к интернету в РФ, то вы уже пол умолчанию под надзором. При это эта система полностью официальная и трафик обязан проходить через нее, иначе у провайдеров интернета и операторов связи просто аннулируют лицензию.

Как увидеть весь трафик на компе так, как его видят провайдеры?

В этом вам поможет утилита для сниффинга трафика, лучшая в своем роде это анализатор сетевого трафика.

Можно ли как то понять, что за тобой следят?

На сегодняшний почти нет, иногда, возможно при активной атаке типа атаки (человек посередине). Если применяется пассивная слежка, то обнаружить ее нереально чисто технически.

Но что делать тогда, можно ли как-то затруднить слежку?

у меня к этому закону вообще двойственное отношение.

но в том же пространстве прячутся и библиотеки с нужными полезными, но не представляющими опасности для общества (разве что для общества анонимных копирастов и лиц к ним приближенных). вот в чем неприятность.

и по хорошему библиотекарям объединяться и самим бороться с говно-контентом который провоцирует власть на репрессалии в их отношении.

Вечная альтернатива Opera VPN (Windows & Linux)

Я буду использовать отдельный пакет Opera Beta, чтобы была возможность одновременного запуска Opera без VPN и Opera с VPN (так как новые экземпляры Opera из одного пакета запускаются с настройками уже запущенного экземпляра; ну а ещё у Opera Beta прикольный логотип, отражающий, как мне кажется, идею VPN). Покажу настройку на примере Windows 10 и Linux Mint.

Итак, для Windows нам понадобятся:

2) пакет Tor Expert Bundle (просто сервис Tor без браузера)

Теперь создадим в каталоге с установленными Opera Beta и Tor Bundle BATCH-скрипт, который будет запускать службу Tor только тогда, когда мы будем запускать Opera с VPN по ярлыку с Рабочего стола. Назовём его launcher.bat и он будет с таким содержимым:

В нём происходит последовательный запуск службы Tor, а затем Opera с переданным адресом прокси-сервера Tor.

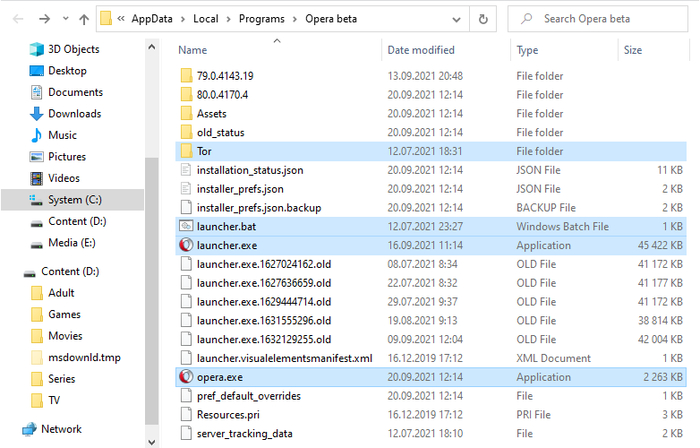

В итоге содержимое каталога должно получиться примерно такое:

В конце концов создадим ярлык к этому скрипту на Рабочем столе. Для этого кликнем правой кнопкой мыши по launcher.bat и выберем:

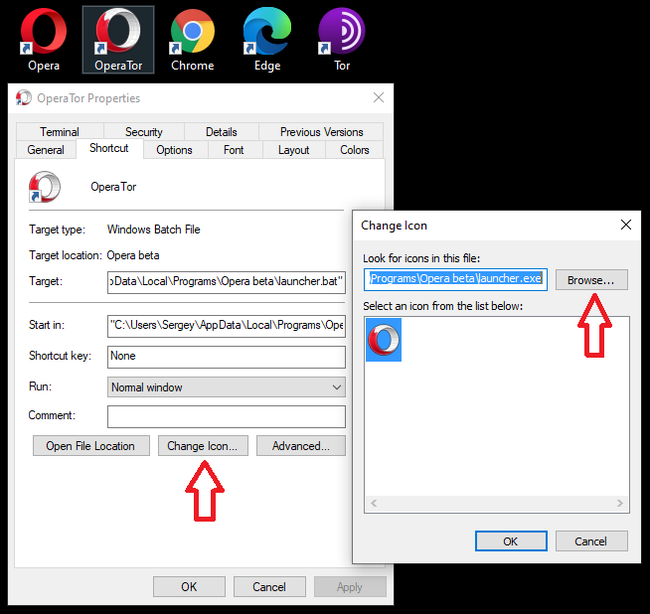

Идём на Рабочий стол, переименовываем ярлык, например, в OperaTor и в свойствах ярлыка меняем иконку на иконку от Opera Beta, вот так:

В Linux Mint всё еще проще:

1) так же, качаем и устанавливаем deb или rpm пакет Opera Beta

2) затем ставим пакет tor командой sudo apt install tor

После этого заходим в Меню системы, ищем в приложениях ярлык Opera Beta, вызываем для него контекстное меню и выбираем Добавить на Рабочий стол.

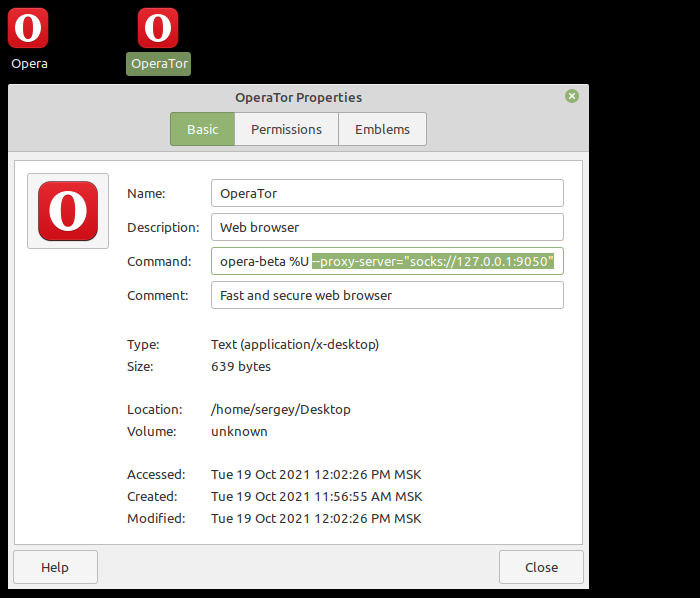

И, наконец, идём на Рабочий стол, заходим в свойства ярлыка Opera Beta, чтобы изменить название на OperaTor и в поле Команда добавить опцию использования прокси-сервера —proxy-server=»socks://127.0.0.1:9050″

Вот и всё! Теперь, когда вы запускаете OperaTor с Рабочего стола, запускается Opera, использующая прокси-сервер Tor. На мой взгляд это даже удобнее, чем был встроенный Opera VPN. Пользуйтесь на здоровье. Свободу интернету!

Tor или как жить без Opera VPN / VyprVPN

Идем по сслыке, выбираем папку (версию) без буковок «a» и качаем tor-win32-XXX.zip или tor-win64-XXX.zip (зависит от вашей операционной системы). Архив распаковываем, создаем рядом пустой фал torrc и запускем cmd (от имени администратора). В cmd переходим в папку куда все распаковали и даем команды:

С этого самого момента у Вас на компьютере появился свой личный tor-proxy-server.

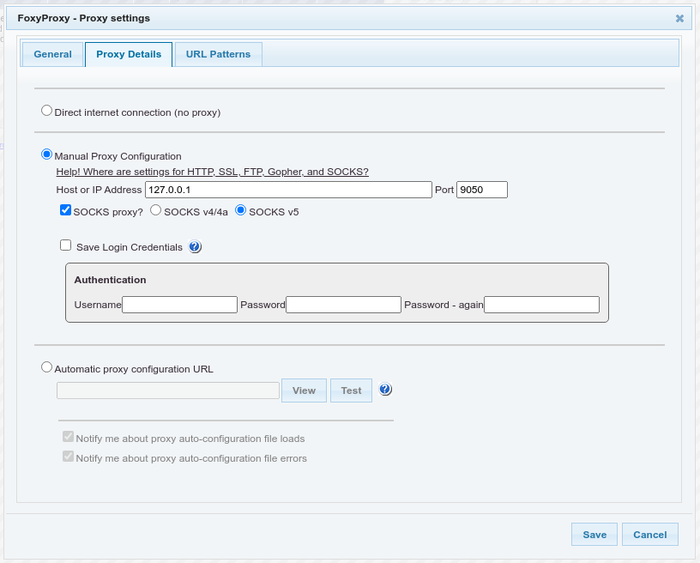

Подключиться к нему можно указав хост (127.0.0.1), порт (9050) и тип (SOCKSv5).

Далее можете прописать его хоть в стандартных настройках браузера, хоть во всей системе, хоть в спец. дополнениях.

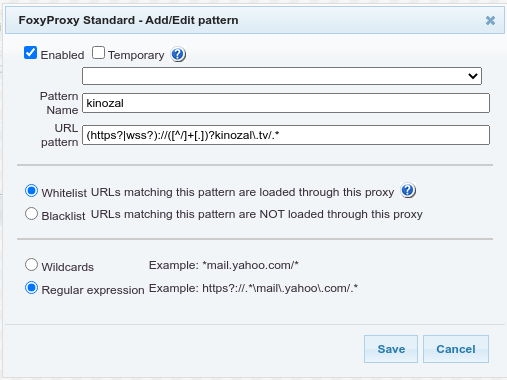

Вот как это выглядит в Google Chrome с дополнением FoxyProxy (умеет много браузеров).

А вот уже в самом FoxyProxy можем написать что-то вроде правила (https?|wss?)://([^/]+[.])?kinozal\.tv/.* и больше не беспокоиться как ходить на kinozal.tv

P.S. А ведь забавно. tor это не совсем про прокси в классическом его понимании. через него люди ходят в ONION (привет даркнет).

Новый браузер Tor стал «непробиваемым» для хакеров и спецслужб

На фоне всей этой ситуации, когда власти многих стран мира активно борются с анонимностью в сети Интернет, был выпущен совершенно новый браузер Tor, который стал «непробиваемым» для хакеров и различных спецслужб, которые могли получить доступ к его более ранним версиям из-за определенных уязвимостей. По словам разработчиков, в новой версии они применили самые последние технологии и разработки, а также изменили способ маршрутизации, что собьет с толку абсолютно любого человека.

Так, в частности, новый веб-браузер Tor, обновленный сегодня, содержит в себе самые последние и новые криптографические алгоритмы, технологию улучшенной и более надежной авторизации, а также полностью переосмысленную маршрутизацию. Все эти особенности делают «луковые» адреса полностью зашифрованными и известными только пользователям, которые их посещают. Никто посторонний не сможет отследить, на какую страницу зашел пользователь и делал ли он это вообще.

Более ранние версии Tor, который были доступны до сегодняшнего дня, содержали в себе некоторые уязвимости перед хакерами и спецслужбами, что делало пользователей сервиса анонимного веб-серфинга The Tor Project беззащитными. Чаще всего, этот веб-браузер используют для обхода блокировок в сети Интернет, поскольку обозреватель позволяет выходить в сеть при сохранении полной анонимности. Скрывается и подменяется буквально все, начиная от IP-адреса и заканчивая местоположением.

Тем не менее, более ранние версии Tor из-за своей несовершенности были скомпилированы, то есть некоторым хакерам и спецслужбам удавалось получить доступ к защищенной информации. В новой версии самого защищенного в мире веб-браузера этого произойти не должно, поскольку его создатели предусмотрели абсолютно все способы получения информации и построили обновленный обозреватель таким образом, чтобы его было невозможно взломать.

Насколько все эти слова окажутся правдой – покажет время, а пока любой желающий может скачать новый браузер Tor с официального сайта разработчиков. Клиент доступен для компьютеров на базе операционных системы Windows, macOS и Linux, причем совершенно бесплатно.